Tecnologia

Saiba quais os cuidados na hora de utilizar aplicativos bancários no celular; confira nossas dicas

De maneira geral os celulares são muito mais seguros que computadores tradicionais. Os celulares isolam certos dados do aplicativo em um armazenamento compartimentalizado. O acesso às informações de digitação também é restrito, então não é fácil para um aplicativo capturar uma senha digitada em outro, por exemplo.

Na prática, isso significa que você deve ter três grandes preocupações:

Manter o sistema do celular atualizado. Infelizmente, no Android, isso depende da marca e do modelo comprado. Celulares da linha “Android One” são os que recebem atualizações mais rápidas, porque usam Android “puro”, diretamente do Google. Se você prioriza segurança acima de personalizações dos fabricantes, procure modelos “Android One”. Independentemente do modelo comprado, sempre instale as atualizações ofertadas. No iPhone, as atualizações sempre vêm diretamente da Apple: desde que seu iPhone não tenha saído de linha, as atualizações continuarão chegando.

Não instalar aplicativos suspeitos. Esse também é um problema maior no Android, já que inclusive a loja oficial Google Play às vezes tem problemas com programas nocivos. Porém, mesmo que você instale um desses programas, você deve receber um alerta informando que o aplicativo pediu permissões administrativas, de sobreposição de janela ou para utilizar recursos de acessibilidade. Essas permissões devem ser sempre negadas, a não ser que você confie muito no aplicativo.

Também tenha cuidado ao instalar o aplicativo do seu banco. Certifique-se de que você está baixando o app correto — conferir o número de downloads e o nome do desenvolvedor pode ajudar.

Configurar um bloqueio no seu telefone. A maneira mais fácil de burlar a segurança de qualquer celular é com acesso físico a ele. Se alguém tiver acesso físico ao seu celular e ele não estiver bloqueado, é possível instalar um programa espião.

Além de seguir essas orientações para proteger o seu telefone, fique atenta ao ler e-mails. Muitos golpes são realizados por e-mail na forma de atualizações cadastrais fajutas, ameaças de bloqueio de conta e por aí vai.

O objetivo é sempre convencer você a clicar em um link para resolver o suposto “problema” ou até solicitar suas informações pessoais e bancárias. Não caia nessa. Na dúvida, fale diretamente com sua agência ou no SAC do seu banco.

Sobre o problema que você está tendo com a sua senha, ela pode ter sido bloqueada por algum acesso suspeito. Procure sua agência para regularizar a situação.

Chip roubado dá acesso aos contatos?

Meu chip foi roubado, liguei para a operadora e eles fizeram o bloqueio ou cancelaram… Quem está com chip tem acesso aos contatos? – Tamara Lima

Tamara, não sei se entendi bem o que aconteceu. Se eles roubaram sua linha (o chamado golpe de “troca de chip”), o criminoso nunca teve acesso ao seu chip em si. Esse golpe envolve apenas a ativação da linha na operadora. Se eles roubaram o chip (o cartãozinho físico que fica dentro do seu celular mesmo), aí a história é um pouco diferente.

Dependendo do seu celular, pode ser que contatos estejam armazenados no chip. Mas isso, hoje é raríssimo.

O armazenamento de contatos no chip era realizado na época em que celulares tinham pouca memória interna e entendia-se que a pessoa poderia manter o chip mesmo trocando de celular para manter os contatos salvos. Com os dados armazenados on-line (“na nuvem”), isso não faz mais sentido.

Se você tem um celular recente com Android ou um iPhone, os contatos só são copiados para o chip se você exportá-los pelo aplicativos de contatos no celular.

O mais comum é que seus dados de contatos estejam armazenados em sua conta Google ou Apple. Portanto, você precisa ficar de olho se essa conta foi acessada. Em geral, tendo seu chip em mãos, um invasor só poderá ter acesso à sua conta redefinindo a senha por SMS. Em outras palavras, se a sua senha não foi redefinida (e você ainda consegue acessar sua conta com a mesma senha), não houve acesso indevido.

Por outro lado, se você cair em algum golpe de phishing (página clonada) na web, o invasor poderá ter acesso aos seus contatos, e-mail e muito mais. Por isso, ative a verificação em duas etapas no serviço.

Sou de Palmas, informação de qualidade e credibilidade em primeira mão! Quer sugerir ou receber nosso conteúdo? Entre em contato com nossa equipe.

Zap (63) 99223 7820

FAÇA PARTE DA NOSSA REDE!

Facebook: https://m.facebook.com/SouDePalmasNoticias/?locale2=pt_BR

Twitter: @SouDePMW

Email: [email protected]

Editorial6 dias atrás

Editorial6 dias atrásVídeo mostra menino que morreu após ser agredido por alunos em escola de SP chorando e reclamando de dor; ASSISTA

Editorial6 dias atrás

Editorial6 dias atrásFamília pede ajuda para custear velório e enterro de jovem encontrada morta na Praia do Prata em Palmas

Palmas3 dias atrás

Palmas3 dias atrásAGORA: dupla de criminosos morre durante confronto com policiais militares no setor Santa Fé, em Palmas

Plantão Policial6 dias atrás

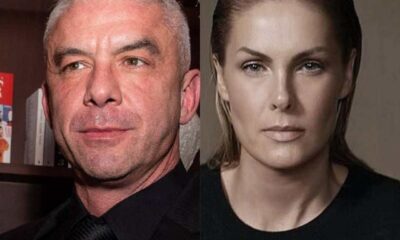

Plantão Policial6 dias atrásMédico e esposa são indiciados por estupro e assédio sexual contra adolescente em Paraíso do Tocantins; entenda o caso

Deixe o seu Comentário